Як підвищити родючість грунту шляхом посадки гірчиці та інших сидератів

Зниження родючості грунту негативно позначається на врожайності всіх овочевих і плодово-ягідних культур. Та й декоративні рослини, як однорічні, так і багаторічні, що ростуть на виснаженій землі, розвиваються слабкими і малопривабливими. За відгуками фахівців, без...

Ключі від кібербезпеки вашої компанії в туалеті

Я (Террі Катлер) сертифікований хакер, якому платять компанії за злом їхніх мереж. Моя компанія, Cyber Locksmiths була найнята виробничим підприємством в 2011 році для спроби виявлення будь-яких вразливостей в системі безпеки, які можуть ховатися в них.

Відеоспостереження як засіб від суспільних хвороб

Таким чином, на кожного жителя планети вже зараз припадає по 45 гігабайт інформації, і цей показник продовжує зростати майже в геометричній прогресії.

Типові помилки при виборі і проектуванні охоронної і пожежної сигналізації

«Помилки треба не визнавати. Їх потрібно змивати. Кровю!» – так сказала своєму самопроголошеній нареченому і реальному викрадачеві героїня старої радянської комедії.

Що посадити восени: 10 декоративних дерев для осінньої посадки

Шукаєте декоративні дерева, які можна садити восени? ми знайшли 10 найбільш зимостійких декоративних дерев для дачі При висадці в осінній період приживаються, на жаль, далеко не всі декоративні дерева. Переважно хвойники. І все-таки серед...

Особливості захисту прибережних обєктів

Найвідоміші обєкти цієї категорії – порти. Але насправді подібні проблеми виникають і при захисті багатьох промислових підприємств. Електростанції (атомні та теплові) зазвичай мають водосховища для постачання контуру охолодження.

Два в одному…

В різних системах сигналізації, контролю і управління доступом, при видачі сповіщувачем тривожного сповіщення, нерідко виникає необхідність управління виконавчим пристроєм.

300 квадратних метрів «розкішної простоти»: класичний інтер’єр без надмірностей

Ковані бабки на сходах, трикутні вікна і розкішний обідній стіл: показуємо класичний інтер'єр великого будинку з яскравими деталями і впізнаваним почерком дизайнера До початку роботи над проектом будинок вже був добудований і внутрішні перегородки...

Електронна пошта: що потрібно робити і чого робити не варто

Зміст Огляд Автозаповнення Відповіді на листи Список розсилок Емоції і конфіденційність Огляд Електронна пошта – одна з найпоширеніших способів комунікацій, як в особистому житті, так і в професійній.

Вибір оптоволоконних передавачів відеосигналу

Давно відомо, що мідні лінії обмежені за своїми можливостями. Килогерцовый спектр телефонних каналів можна передати на десятки кілометрів. Мегагерцовий спектр відеосигналу – на сотні метрів.

Для ледачих: експрес-гід з облаштування маленької квартири-студії

Що таке життя в маленькій студії? це перманентний стан перестановки. Вічні пошуки ідеального рішення і почуття незадоволеності. Ключ до щасливого життя в маленькій квартирі-оптимізація простору. Цілком можливо, що вже наявна розстановка справляється з більшістю...

Пошук «дірок» в системі безпеки обєкта

Відразу обмовлюся – мова про фізичний захист від злому, крадіжки, проникнення – я не буду торкатися питання захисту від витоку інформації, не повязаної з фізичною проникненням.

Підвісна тумба під тв своїми руками! з прихованим кріпленням!

У вас бувало таке, що скільки б ти не шукав, не можеш знайти своє. Те що підходить тобі за всіма параметрами. У мене таке постійно. Це ж сталося і з тумбою під телевізор. Так...

Як зробити кімнату світліше?

Звільняємо вікна Кращий декор вікон в темній кімнаті – його повна відсутність. Якщо немає необхідності сховатися від погляду перехожих або прикрити непривабливий пейзаж за вікном, краще зовсім відмовитися від штор. Для тих, хто за...

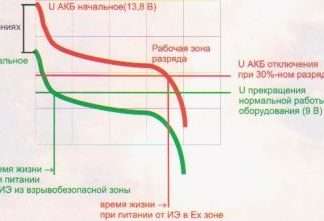

Особливості електроживлення пристроїв у вибухонебезпечних зонах

Джерела вторинного електроживлення (З) резервовані, призначені для забезпечення електроживленням засобів пожежної сигналізації, розміщених у вибухонебезпечних зонах, повинні конструктивно відповідати вимогам Федерального закону № 123-ФЗ «Технічний регламент про вимоги пожежної безпеки», ГОСТ Р 53325-2009 «Техніка пожежна.

Створення СКУД на базі SCADA Rapid

Одне із затребуваних напрямків використання Rapid SCADA – створення систем контролю і управління доступом, скорочено СКУД. Основні функції СКУД: обмеження та реєстрація проходу людей, проїзду транспорту через точки контролю (двері, турнікети, шлагбауми) на контрольованій території.

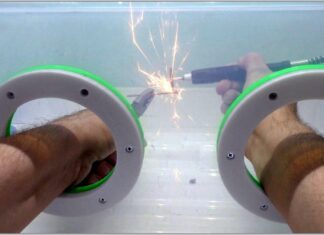

Настільний захисний бокс для роботи з дремелем без пилу своїми руками

Привіт, шановні читачі і самоделкіни! Гравірувальна машинка, іменована такжедремелем-це досить універсальний інструмент для виконання найрізноманітніших дрібних робіт по пластику, дереву, металу, склу. Він дуже зручний для застосування в домашніх майстернях.при роботі цього інструменту утворюється...

Скандинавська еклектика в хімках: стильна квартира для молодої сім’ї

Сьогодні ви побачите, як трикімнатна квартира в хімках перетворилася в скандинавську казку. А дизайнер інтер'єрів ірина цинкер і архітектор поліна старчикова розкажуть читачам roomble.com, як їм це вдалося Автори проекту "скандинавська еклектика" - дизайнер...

Назустріч новим ТЕХНОЛОГІЯМ БЕЗПЕКИ

Ось вже 15-й рік поспіль лютий традиційно відзначений як місяць відвідування Форуму «Технології безпеки» в щоденниках близько 16 000 фахівців індустрії безпеки – представників компаній-розробників та дистрибюторів нових продуктів і рішень, инсталля-торів, інтеграторів, монтажних організацій, правоохоронних та владних структур, кінцевих замовників (банків, підприємств індустрії торгівлі та розваг, транспортних і будівельник-них організацій).

Заходи пожежної безпеки

Дотримання протипожежної безпеки – це найкращий захист від пожежі, тому будьте розумні і уважні, адже від ваших дій залежатиме не тільки збереження майна, але і вашого життя і життя рідних вам людей: